Modus Baru! Malware Undangan Pernikahan Palsu Bisa Bobol WhatsApp dan Bank

- Dok. Kaspersky

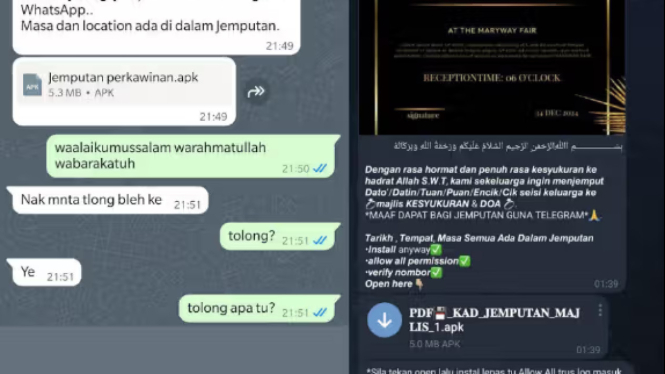

Gadget – Keamanan digital kembali terancam dengan munculnya modus baru penyebaran malware melalui undangan pernikahan palsu. Kaspersky mengungkap bahwa serangan ini menargetkan pengguna Android di Malaysia dan Brunei, dengan tujuan membajak akun WhatsApp dan Telegram, serta mencuri data pribadi korban.

Malware bernama Tria Stealer ini tersebar melalui pesan di WhatsApp dan Telegram dalam bentuk file APK yang diklaim sebagai kartu undangan digital. Begitu terinstal, malware ini mulai bekerja secara diam-diam, mengakses pesan, mencuri kode OTP perbankan, dan bahkan menyamar sebagai aplikasi sistem agar tidak terdeteksi.

Modus Serangan dengan Undangan Pernikahan Palsu

Dalam aksi ini, pelaku menggunakan rekayasa sosial untuk mengelabui korban. Undangan pernikahan palsu dikirim melalui obrolan pribadi atau grup di WhatsApp dan Telegram, mendorong korban untuk mengunduh dan memasang file APK yang tampaknya sah.

Namun, setelah aplikasi ini terinstal, malware akan mengakses pesan SMS, email, hingga akun WhatsApp dan Telegram tanpa sepengetahuan korban. Dengan cara ini, pelaku bisa menyadap kode OTP perbankan, mengambil alih akun media sosial, dan menggunakan identitas korban untuk menipu kontak lainnya.

Serangan ini menyoroti betapa mudahnya seseorang tertipu oleh rekayasa sosial, terutama saat malware menyamar sebagai sesuatu yang tampak familiar dan tidak mencurigakan.

Bagaimana Malware Ini Bekerja?

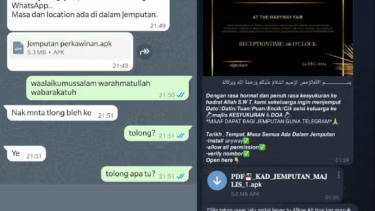

Setelah terpasang di perangkat korban, Tria Stealer segera meminta berbagai izin untuk mengakses data sensitif, termasuk:

- Membaca dan menerima pesan SMS, sehingga bisa mencuri kode OTP.

- Memantau status ponsel untuk melihat aktivitas jaringan pengguna.

- Menampilkan peringatan tingkat sistem agar tetap aktif tanpa disadari.

- Berjalan di latar belakang dan otomatis aktif kembali setelah ponsel di-restart.

Yang lebih mengkhawatirkan, malware ini menyamar sebagai aplikasi sistem, lengkap dengan ikon berbentuk roda gigi seperti aplikasi pengaturan bawaan Android. Dengan cara ini, pengguna yang awam mungkin tidak akan curiga dan membiarkannya tetap terpasang di perangkat mereka.

Selain itu, aplikasi ini juga meminta pengguna untuk memasukkan nomor telepon, yang kemudian dikirim langsung ke pelaku kejahatan bersama informasi perangkat seperti merek dan model ponsel yang digunakan.