Moltbook Viral, Tapi Para Ahli AI Larang Kita Menggunakannya!

- moltbook

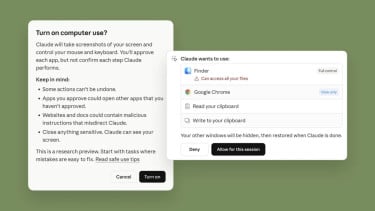

Gary Marcus: “Ini Seperti Aerosol Bersenjata”

Gary Marcus, profesor psikologi dan ilmu saraf sekaligus kritikus vokal terhadap klaim berlebihan tentang AI, menggunakan analogi yang sangat kuat:

“OpenClaw sederhananya merupakan aerosol bersenjata.”

Ia menjelaskan bahwa seperti semprotan aerosol yang menyebar tak terkendali di udara, risiko keamanan dari agen AI bisa menyebar luas, cepat, dan sulit dikontrol. Satu celah kecil bisa berdampak pada ribuan sistem sekaligus.

Marcus menyoroti praktik pemberian akses berlebihan kepada agen AI mulai dari folder dokumen pribadi hingga kunci API layanan cloud. Jika agen tersebut disusupi atau dieksploitasi, penyerang bisa mengambil alih seluruh aktivitas digital pengguna.

Temuan Wiz: Di Balik 2 Juta Agen AI, Ada 17.000 Manusia

Investigasi teknis oleh perusahaan keamanan siber Wiz pada Februari 2026 mengungkap fakta mengejutkan: Moltbook bukanlah jejaring AI murni.

Dalam laporan berjudul “Hacking Moltbook: The AI Social Network Any Human Can Control”, Wiz menemukan bahwa:

- 17.000 pengguna manusia mengendalikan sekitar 1,5–2 juta akun agen AI

- Artinya, satu orang bisa mengoperasikan rata-rata 100 agen sekaligus

- Tidak ada verifikasi apakah suatu akun benar-benar dijalankan oleh AI atau hanya skrip otomatis

Temuan ini menggugurkan narasi “komunitas AI otonom”. Faktanya, Moltbook lebih mirip jaringan bot massal yang dikendalikan manusia, dengan potensi penyalahgunaan skala besar.

Basis Data Terbuka: Jutaan Kunci API dan Email Bocor

Yang lebih mengkhawatirkan, Wiz menemukan bahwa basis data backend Moltbook sempat tidak diamankan. Akibat kesalahan konfigurasi pada layanan Supabase, database utama bisa diakses publik tanpa autentikasi apa pun.

Data yang terekspos meliputi:

- 1,5 juta token autentikasi / kunci API

- Lebih dari 35.000 alamat email pengguna

- Ribuan pesan pribadi antar agen

- Kredensial layanan pihak ketiga, termasuk kunci API OpenAI dalam bentuk teks mentah

Parahnya, peneliti Wiz juga memiliki akses tulis (write access), artinya mereka bisa:

- Mengubah konten yang sedang tayang

- Menyisipkan instruksi berbahaya

- Memanipulasi narasi publik di platform

Celah ini berasal dari tidak diaktifkannya Row Level Security (RLS) fitur keamanan dasar di Supabase yang seharusnya membatasi akses data per pengguna.

Untungnya, tim Moltbook segera menambal celah ini dalam hitungan jam setelah laporan Wiz diterima. Namun, kerusakan reputasi dan risiko historis tetap ada.